ESET partecipa al Forum PA 2016 proponendo le proprie soluzioni dedicate al mondo della Pubblica Amministrazione

Leggi Articolo »Fortinet e Nozomi Networks insieme per la sicurezza dei sistemi di controllo industriale

La partnership tra Fortinet e Nozomi Networks incrementa la sicurezza dei sistemi di controllo industriale, a fronte della maggiore frequenza degli attacchi informatici

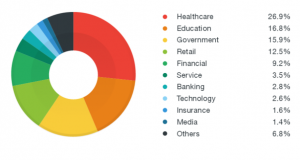

Leggi Articolo »Anche la sanità digitale va protetta dalle violazioni

Secondo il report Trend Micro il settore della sanità è stato il più bersagliato dalle violazioni di dati nel 2015. Una strategia di difesa efficace deve iniziare dalla protezione dei dispositivi elettromedicali

Leggi Articolo »La Regione Puglia adotta la soluzione ePrivacy di Exprivia

La soluzione Exprivia ePrivacy permette di gestire i consensi dei pazienti mediante un’unica piattaforma sia per il Dossier che per il Fascicolo Sanitario Elettronico

Leggi Articolo »Protezione dei dati e cloud nel nuovo mondo ibrido

Con il costante aumento del volume e del valore strategico dei dati, le attività ricorrono sempre più spesso al cloud per soddisfare le esigenze di archiviazione, gestione e protezaione dei dati

Leggi Articolo »Freedome VPN protegge la privacy degli utenti Android

F-Secure firma un accordo con TCL che prevede l’installazione della soluzione Freedome VPN sui dispositivi Android, per garantire la protezione di privacy e crittografia

Leggi Articolo »Trend Micro annuncia il Plug-in per Kaseya VSA

La soluzione di Plug-in per Kaseya VSA permette ai Managed Service Provider di amministrare la sicurezza in maniera semplice

Leggi Articolo »Lo studio Trend Micro sul comportamento online dei cyber criminali

Trend Micro presenta “Dark Motives Online”, uno studio sui comportamenti online dei cyber criminali e dei gruppi terroristici

Leggi Articolo »F-Secure ed Europol insieme per combattere il crimine informatico

F-Secure ha sottoscritto un Memorandum of Understanding con Europol per combattere il crimine informatico

Leggi Articolo »I cyber-criminali sfruttano la natura umana secondo il Verizon Data Breach Investigations Report 2016

L’edizione 2016 del Verizon Data Breach Investigations Report evidenzia come i cyber-criminali stiano continuando a sfruttare la natura umana utilizzando noti modelli di attacco come il phishing e aumentando il ricorso a ransomware

Leggi Articolo » TradeManager Il portale italiano dedicato al Canale ICT

TradeManager Il portale italiano dedicato al Canale ICT