Dal nuovo “Incident Response Report” di F-Secure emerge che la posta in arrivo è tra i punti più deboli nella sicurezza del perimetro e che le aziende non riescono a rilevare velocemente e con accuratezza incidenti di sicurezza

Oltre un terzo di tutti gli incidenti di sicurezza iniziano con un email di phishing e con allegati malevoli inviati a dipendenti dell’azienda: è quanto emerge dal nuovo report pubblicato dall’azienda di cyber security F-Secure. Il nuovo Incident Response Report di F-Secure si basa sui risultati di investigazioni di risposta agli incidenti condotte da F-Secure per fornire un’analisi su come i criminali informatici attaccano le organizzazioni.

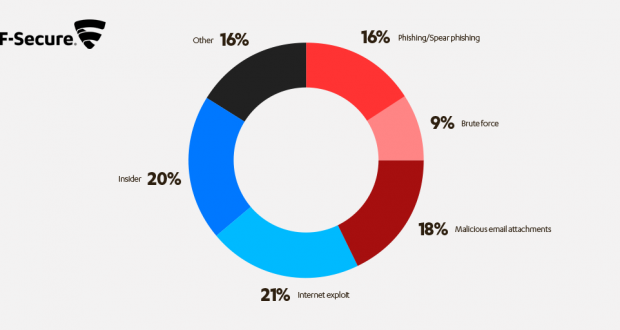

Tra tutte le violazioni analizzate dagli esperti di F-Secure risulta che gli attaccanti sfruttano maggiormente le vulnerabilità nei servizi internet di un’organizzazione (21%) ma il phishing e le email con allegati malevoli hanno rappresentato il 34% delle violazioni: Tom Van de Wiele, Principal Security Consultant di F-Secure, ritiene che gli attacchi via email rappresentino il vero punto dolente per le organizzazioni.

“Sfruttare le vulnerabilità del software in scenari drive-by è tipico degli attacchi opportunistici, ma violare le aziende via email è attualmente il metodo di gran lunga più commune. Ci sono svariati modi in cui gli attaccanti possono usare le email, e questi attacchi sono diffusi perché quasi ogni azienda si affida alle email per comunicare,” ha precisato Van de Wiele. “Gli utenti devono riflettere prima di cliccare su un allegato o su un link, ma la pressione della vita lavorativa moderna supera questa logica, e gli attaccanti lo sanno bene e sfruttano questo punto debole.”

Di seguito altre scoperte interessanti riportate nel report:

• Le organizzazioni sono state colpite da attacchi mirati e opportunistici in proporzione quasi uguale;

• Le minacce dall’interno hanno pesato per un quinto degli incidenti di sicurezza;

• Gli esperti di incident response sono stati contattati dopo che il perimetro è stato violato in quasi l’80% dei casi;

• La più commune azione post-violazione compiuta dagli attaccanti è stata diffondere malware (prevalentemente per ottenere soldi, ma anche per scopi di spionaggio o per mantenere la capacità di accedere ai sistemi per scopi futuri);

• Il 13% delle investigazioni si sono risolte in falsi allarmi.

Secondo Van de Wiele, il numero di falsi allarmi riportati come incidenti di sicurezza è sorprendente, e dimostra che troppe organizzazioni non riescono a rilevare attacchi informatici con accuratezza. “Veniamo spesso chiamati per investigare su ‘attività sospette’ che mi fanno capire che molte organizzazioni non hanno capacità di un’accurata rilevazione degli incidenti. Può capitare di investigare e scoprire un problema IT e non un attacco, il che spreca risorse e distrae ognuno dal trattare il vero problema.”

Il report raccomanda alle aziende di migliorare le loro capacità di rilevazione e risposta agli incidenti, investendo su soluzioni o servizi di ‘endpoint detection and response’.

TradeManager Il portale italiano dedicato al Canale ICT

TradeManager Il portale italiano dedicato al Canale ICT